ВПН 5: особенности, преимущества и область применения

Что такое ВПН 5

ВПН 5 — это обобщённое наименование пятого поколения технологий виртуальных частных сетей (VPN), включающее усовершенствованные механизмы защиты данных, маршрутизации и адаптации к современным требованиям цифровой инфраструктуры. Данный термин охватывает как аппаратные, так и программные решения, обеспечивающие конфиденциальный и безопасный обмен данными через публичные и частные сети.

Преимущества внедрения ВПН 5

Современные решения ВПН 5 обладают рядом преимуществ по сравнению с предыдущими поколениями VPN:

-

Улучшенная шифрация: Применение алгоритмов последнего поколения, включая AES-256 и ChaCha20.

-

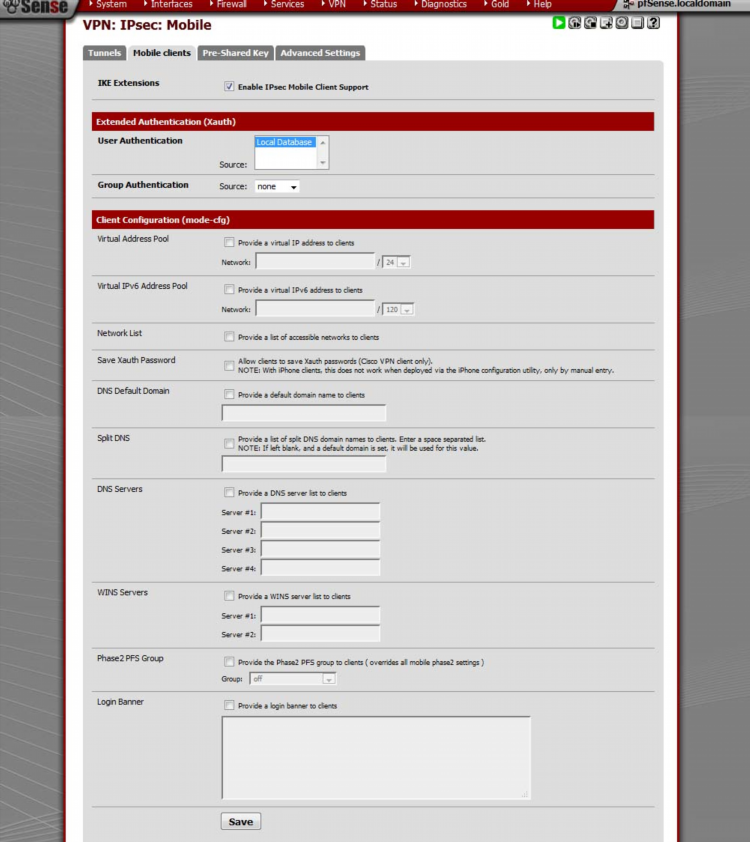

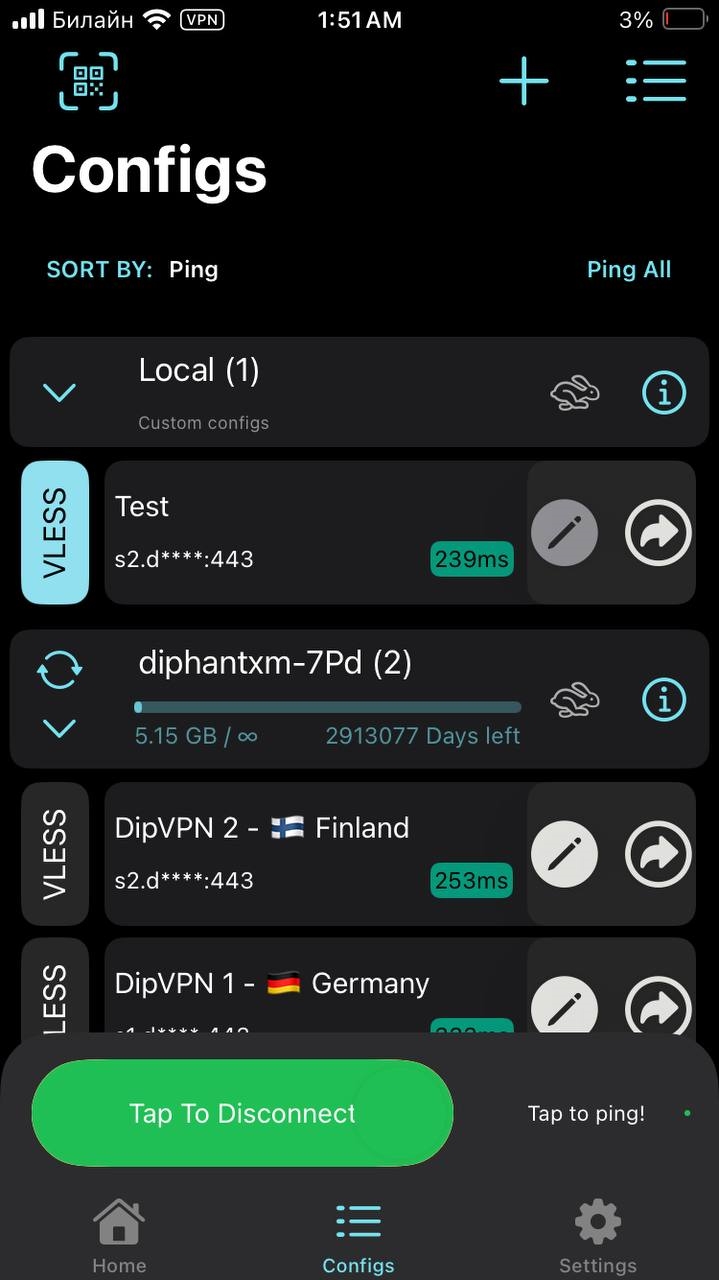

Поддержка протоколов нового уровня: Использование WireGuard, IKEv2/IPsec и других эффективных протоколов передачи.

-

Адаптивная маршрутизация: Интеллектуальная маршрутизация трафика в зависимости от нагрузки и географии.

-

Повышенная совместимость: Интеграция с облачными платформами (например, AWS, Azure, Google Cloud).

-

Масштабируемость: Возможность быстрой адаптации под корпоративные и государственные задачи.

Области применения ВПН 5

Решения класса ВПН 5 находят применение в следующих сферах:

-

Корпоративная инфраструктура: Защита удалённого доступа сотрудников к внутренним системам.

-

Облачные вычисления: Шифрование данных между пользовательскими устройствами и облачными сервисами.

-

Финансовые учреждения: Снижение риска перехвата транзакционных данных.

-

Государственные системы: Обеспечение закрытого канала связи между ведомствами.

-

Промышленные IoT-сети: Безопасная передача данных между устройствами.

Технические особенности ВПН 5

Поддержка мультипротокольной маршрутизации

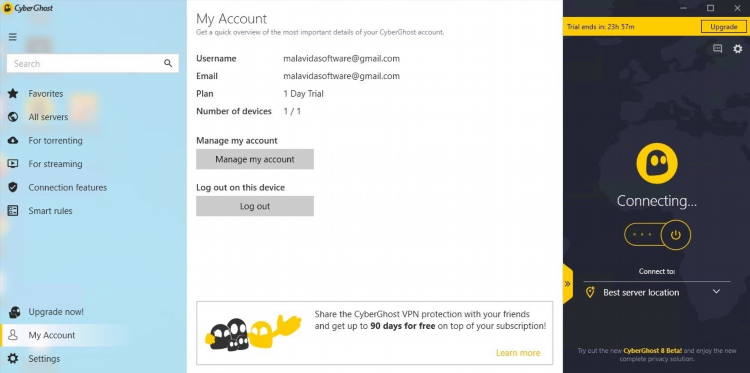

Современные ВПН 5-системы способны работать с несколькими сетевыми протоколами одновременно, что обеспечивает устойчивость и отказоустойчивость. В числе поддерживаемых протоколов — OpenVPN, L2TP/IPsec, WireGuard, SSTP.

Интеграция с Zero Trust архитектурами

ВПН 5 может быть интегрирован в инфраструктуру с нулевым доверием (Zero Trust), где доступ к ресурсам осуществляется исключительно по проверенным параметрам идентификации и аутентификации.

Автоматизация и управление политиками безопасности

Системы управления ВПН 5 включают в себя интерфейсы для централизованного контроля, распределения прав доступа, мониторинга активности и применения политик на основе ролей.

Сравнение ВПН 5 с предыдущими поколениями

| Характеристика | VPN 4 | ВПН 5 |

|---|---|---|

| Протоколы | PPTP, L2TP/IPsec | WireGuard, IKEv2/IPsec, OpenVPN |

| Скорость соединения | Средняя | Высокая |

| Шифрование | 128-битное | 256-битное и выше |

| Совместимость с облаками | Ограниченная | Расширенная |

| Поддержка Zero Trust | Отсутствует | Полная интеграция |

Риски и меры безопасности при использовании ВПН 5

Несмотря на высокий уровень защиты, внедрение ВПН 5 требует соблюдения определённых мер безопасности:

-

Регулярное обновление программного обеспечения.

-

Аудит конфигураций и политик доступа.

-

Многофакторная аутентификация.

-

Использование сертифицированных решений.

Часто задаваемые вопросы

Что означает термин "ВПН 5"?

Это обобщённое обозначение VPN-решений пятого поколения, включающее новые протоколы, улучшенные алгоритмы шифрования и совместимость с современными ИТ-средами.

Какие протоколы чаще всего используются в ВПН 5?

Наиболее распространённые протоколы: WireGuard, IKEv2/IPsec, OpenVPN.

Безопасен ли ВПН 5 для использования в государственных структурах?

Да, при условии использования сертифицированных решений и соблюдения стандартов информационной безопасности.

Можно ли использовать ВПН 5 в сочетании с облачными решениями?

Да, технологии ВПН 5 поддерживают интеграцию с ведущими облачными платформами и обеспечивают безопасный канал передачи данных.

Требует ли ВПН 5 отдельного оборудования?

Нет, в большинстве случаев достаточно современного маршрутизатора или программного клиента. Однако в высоконагруженных системах может потребоваться специализированное оборудование.