Сертификат для VPN подключения: назначение, виды и особенности использования

Что представляет собой сертификат для VPN подключения

Сертификат для VPN подключения — это цифровой документ, применяемый для аутентификации клиента и сервера при установлении защищённого VPN-соединения. Он содержит криптографические ключи, необходимые для установления доверенных и зашифрованных каналов связи.

Сертификаты создаются и подписываются с использованием инфраструктуры открытых ключей (PKI), обеспечивая подтверждение подлинности сторон и защиту от несанкционированного доступа.

Основные функции сертификата в VPN

-

Аутентификация сторон подключения — удостоверение подлинности клиента и сервера.

-

Шифрование передаваемых данных — обеспечение конфиденциальности трафика.

-

Целостность данных — предотвращение подмены и вмешательства в передаваемую информацию.

-

Контроль доступа — ограничение подключения только для авторизованных устройств.

Типы сертификатов для VPN подключения

Существуют следующие основные виды сертификатов, применяемых в рамках VPN-соединений:

-

Сертификат клиента (Client Certificate) — используется конечным устройством для подтверждения своей личности.

-

Сертификат сервера (Server Certificate) — подтверждает подлинность VPN-сервера.

-

Корневой сертификат (Root CA Certificate) — используется для проверки подлинности всех других сертификатов, выданных центром сертификации.

Где используются сертификаты VPN

Сертификат для VPN подключения активно применяется в следующих сценариях:

-

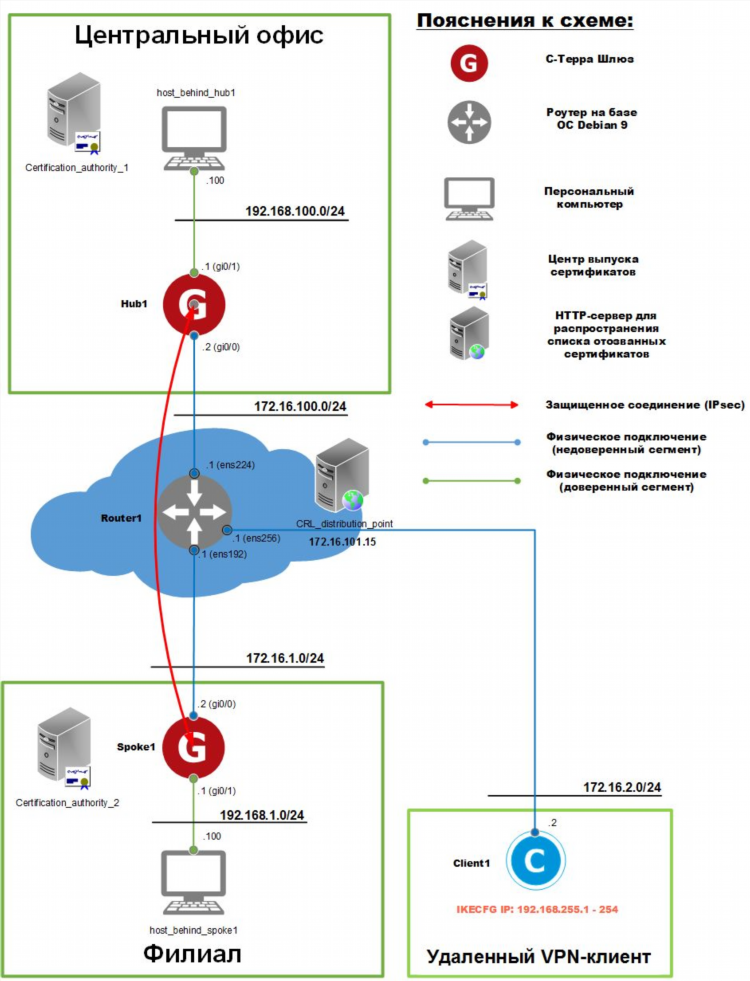

В корпоративных VPN для безопасного подключения сотрудников к внутренним ресурсам компании.

-

В облачных инфраструктурах при построении защищённых туннелей между сервисами.

-

В государственных и финансовых учреждениях с высокими требованиями к информационной безопасности.

Как получить сертификат для VPN подключения

Процесс получения сертификата включает следующие этапы:

-

Генерация пары ключей: закрытого и открытого.

-

Формирование запроса на подпись сертификата (CSR).

-

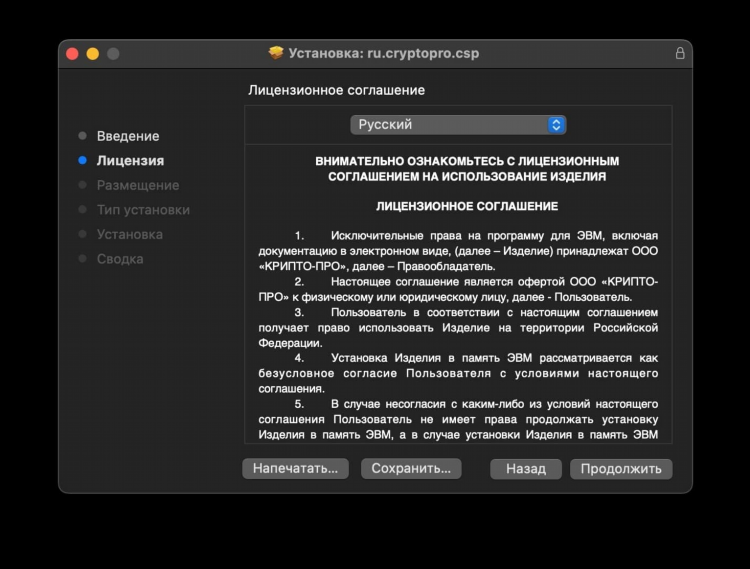

Подписание сертификата в удостоверяющем центре (CA).

-

Установка сертификата на клиент или сервер VPN.

В ряде случаев возможно использование самоподписанных сертификатов, однако их применимость ограничена закрытыми сетями и тестовыми средами.

Популярные протоколы и поддержка сертификатов

Наиболее распространённые протоколы VPN, поддерживающие использование сертификатов:

-

OpenVPN — обеспечивает надёжную защиту с поддержкой X.509-сертификатов.

-

IPSec/IKEv2 — применяет сертификаты для подтверждения подлинности при настройке туннеля.

-

WireGuard — использует криптографические ключи, но может быть интегрирован с внешними системами PKI для управления сертификатами.

Преимущества использования сертификатов

-

Высокий уровень безопасности по сравнению с паролями или ключами предварительного обмена.

-

Автоматизация аутентификации в корпоративных средах.

-

Централизованное управление доступом и отзыву сертификатов.

-

Логирование и аудит подключений по серийным номерам и срокам действия сертификатов.

Часто задаваемые вопросы (FAQ)

Что произойдет, если срок действия сертификата VPN истечёт?

При истечении срока действия сертификата VPN-соединение не может быть установлено. Необходимо продлить или заменить сертификат.

Можно ли использовать самоподписанный сертификат для VPN?

Да, но только в ограниченных и контролируемых условиях, таких как тестовые среды или закрытые сети. В продуктивных системах рекомендуется использовать сертификаты, выданные доверенным удостоверяющим центром.

Нужно ли устанавливать корневой сертификат на каждое устройство?

Да, установка корневого сертификата требуется для проверки подлинности других сертификатов, если используется собственный центр сертификации.

Как отозвать сертификат при компрометации ключа?

Для этого используется список отозванных сертификатов (CRL) или протокол OCSP. Устройство проверяет статус сертификата перед установлением соединения.

В чём отличие между сертификатом клиента и сервера в VPN?

Сертификат клиента удостоверяет устройство или пользователя, подключающегося к VPN. Сертификат сервера подтверждает, что соединение осуществляется с доверенным сервером.