Трафик через VPN MikroTik: особенности настройки и маршрутизации

Что представляет собой VPN на MikroTik

VPN (Virtual Private Network) — это технология, позволяющая создавать защищённые каналы передачи данных через публичные сети. Устройства MikroTik поддерживают различные VPN-протоколы, включая PPTP, L2TP/IPSec, SSTP и WireGuard. Каждый из них имеет особенности реализации, однако основная цель — обеспечить шифрованный и безопасный трафик.

На маршрутизаторах MikroTik трафик через VPN может быть как входящим (доступ удалённых пользователей), так и исходящим (направление всего или части трафика через внешний VPN-сервер).

Основные сценарии использования трафика через VPN MikroTik

-

Удалённый доступ сотрудников к корпоративной сети.

-

Шифрование трафика при выходе в интернет.

-

Обход региональных ограничений.

-

Разграничение маршрутов в зависимости от назначения.

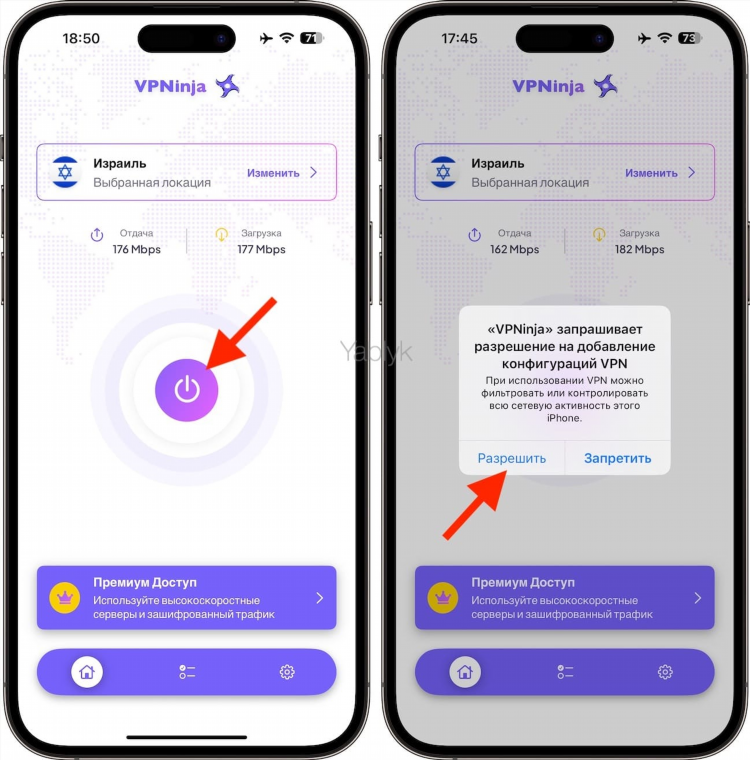

Настройка маршрутизации трафика через VPN MikroTik

Для правильной маршрутизации трафика через VPN MikroTik необходимо выполнить следующие шаги:

-

Создать VPN-интерфейс на базе выбранного протокола.

-

Назначить маршрут через данный интерфейс.

-

При необходимости — настроить политики маршрутизации (policy-based routing) с использованием маркеров маршрутов и соединений.

Обработка всего трафика через VPN

Для направления всего трафика через VPN необходимо:

-

Определить шлюз по умолчанию через VPN-интерфейс.

-

Отключить или переопределить текущие маршруты по умолчанию.

-

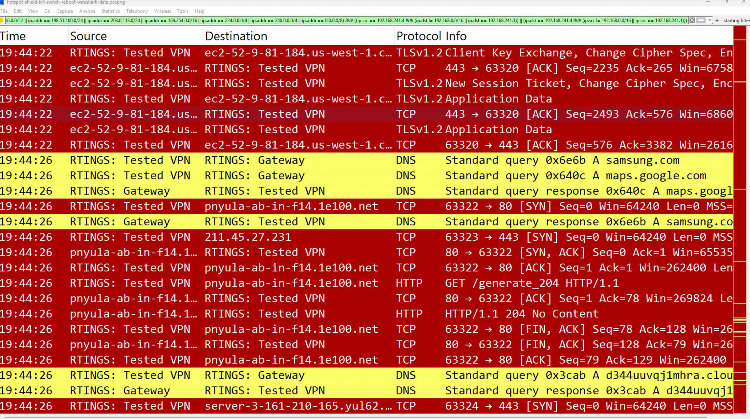

Убедиться, что DNS-запросы также проходят через туннель, чтобы избежать утечек данных.

Важным элементом является использование NAT-правил для маскарадинга исходящего трафика, если VPN-сервер требует скрытия исходных адресов.

Частичная маршрутизация трафика

В случае, когда требуется направить через VPN только определённые подсети или IP-адреса, применяется маркеровка трафика:

-

Создание правил mangle для маркировки соединений.

-

Настройка отдельных маршрутов с использованием этих маркеров.

-

Проверка порядка маршрутов, чтобы исключить конфликт с основным шлюзом.

Такая схема особенно востребована в случаях, когда необходимо сохранить локальный доступ к ресурсам, недоступным через VPN.

Поддерживаемые протоколы VPN MikroTik

MikroTik RouterOS поддерживает следующие протоколы:

-

PPTP — простой в настройке, но слабо защищён.

-

L2TP/IPSec — надёжная комбинация с хорошей совместимостью.

-

SSTP — использует порт TCP 443, легко проходит сквозь файерволы.

-

OpenVPN — высокая степень безопасности, но ограниченная производительность.

-

WireGuard — современный и быстрый протокол, с оптимальной конфигурацией.

Выбор протокола зависит от задач и требований к безопасности.

Часто задаваемые вопросы (FAQ)

Какие ресурсы можно направить через VPN на MikroTik?

Любые IP-адреса, подсети или домены. Выбор зависит от настроек маршрутов и правил mangle.

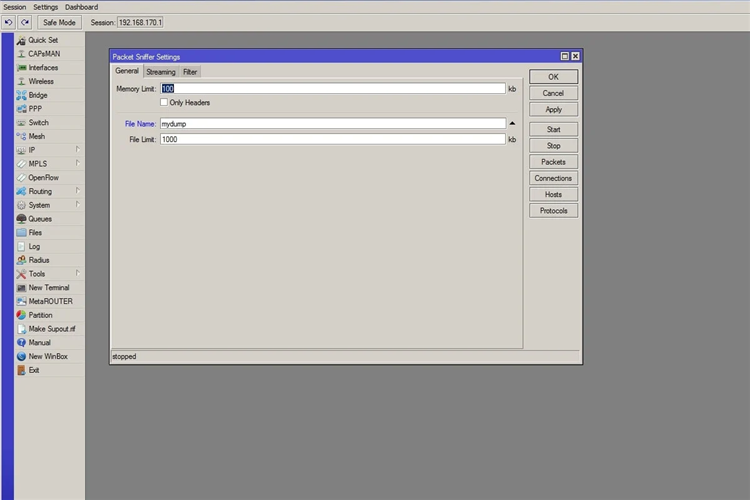

Как проверить, что трафик идёт через VPN MikroTik?

Следует использовать трассировку маршрута (traceroute), мониторинг маршрутов и анализ логов подключения.

Можно ли одновременно использовать несколько VPN-подключений?

Да, MikroTik позволяет управлять несколькими туннелями с помощью политик маршрутизации и ECMP.

Какие порты нужно открыть для работы VPN?

Зависит от протокола. Например, L2TP использует UDP 1701, IPSec — UDP 500 и 4500, SSTP — TCP 443.

Что делать при утечке DNS через основной шлюз?

Следует использовать DNS-серверы, доступные через VPN, и запретить локальные резолверы через firewall.

Заключение

Настройка трафика через VPN MikroTik требует чёткого понимания маршрутизации, настройки интерфейсов и правил firewall. При правильной конфигурации обеспечивается безопасная передача данных, гибкость управления доступом и соответствие требованиям информационной безопасности.