Mikrotik настройка VPN L2TP: пошаговое руководство для безопасного подключения

Что такое L2TP VPN и почему используется на MikroTik

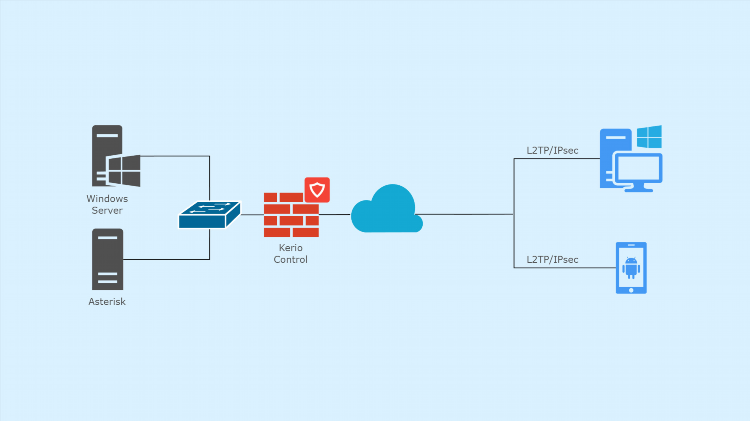

L2TP (Layer 2 Tunneling Protocol) — это протокол туннелирования, который часто используется совместно с IPsec для обеспечения шифрования и безопасной передачи данных. MikroTik предлагает встроенную поддержку L2TP/IPsec, что делает его популярным выбором для построения VPN-соединений между офисами, удалёнными пользователями и корпоративной сетью.

Основные требования для настройки L2TP VPN на MikroTik

Для успешной настройки VPN L2TP на маршрутизаторе MikroTik необходимо:

-

Актуальная версия RouterOS.

-

Белый (публичный) IP-адрес на одном из интерфейсов.

-

Открытые порты: UDP 500, UDP 1701, UDP 4500.

-

Настроенные IP-адреса и маршруты.

-

Готовность к настройке IPsec для шифрования трафика.

Настройка L2TP-сервера на MikroTik

-

Создание IP-пула для VPN-клиентов

-

Перейти в раздел IP → Pools.

-

Создать пул с диапазоном IP-адресов, которые будут выдаваться клиентам.

-

-

Добавление L2TP-сервера

-

Перейти PPP → Interface → L2TP Server.

-

Включить сервер.

-

Указать профиль, имя сервиса и включить IPsec.

-

-

Настройка IPsec параметров

-

Указать секрет (Pre-shared key).

-

Убедиться, что включена опция "Use IPsec".

-

-

Создание PPP-профиля

-

Перейти PPP → Profiles.

-

Указать локальный адрес (адрес маршрутизатора).

-

Указать пул удалённых адресов (адреса клиентов).

-

Настроить маршрутизацию и DNS (при необходимости).

-

-

Добавление учетных записей пользователей

-

Перейти PPP → Secrets.

-

Указать имя, пароль, сервис (L2TP), профиль.

-

Настройка брандмауэра для поддержки L2TP/IPsec

Для корректной работы VPN L2TP на MikroTik необходимо:

-

Разрешить входящие подключения по следующим протоколам и портам:

-

UDP 500 (ISAKMP)

-

UDP 1701 (L2TP)

-

UDP 4500 (IPsec NAT-T)

-

Протокол ESP (IP Protocol 50)

-

-

Настроить соответствующие правила NAT и Firewall.

Проверка и отладка подключения

Для диагностики VPN-соединения рекомендуется использовать:

-

Логирование (System → Logging).

-

Инструменты диагностики: Ping, Torch.

-

Мониторинг интерфейсов PPP.

Безопасность при использовании L2TP на MikroTik

При настройке VPN необходимо соблюдать меры безопасности:

-

Использовать сложные пароли и уникальные ключи IPsec.

-

Отключать неиспользуемые VPN-протоколы.

-

Ограничить доступ к L2TP по IP-адресам (Firewall rules).

-

Периодически обновлять прошивку RouterOS.

Частые ошибки при настройке L2TP VPN

-

Неверный IPsec-ключ

-

Проверить идентичность ключей на клиенте и сервере.

-

-

Закрытые порты на провайдерском оборудовании

-

Убедиться в наличии проброса необходимых портов.

-

-

Несовпадение IP-адресов в профиле

-

Убедиться в правильной настройке пулов и маршрутов.

-

-

Ошибки авторизации

-

Проверить логины и пароли в PPP Secrets.

-

FAQ

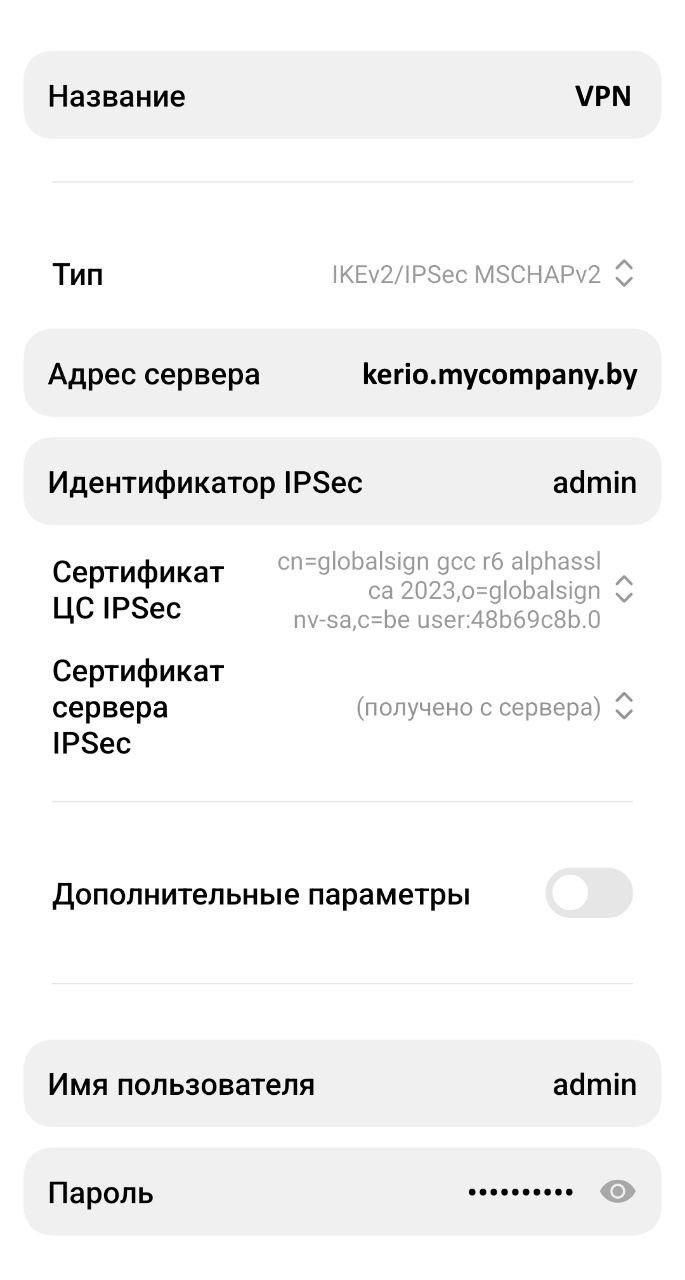

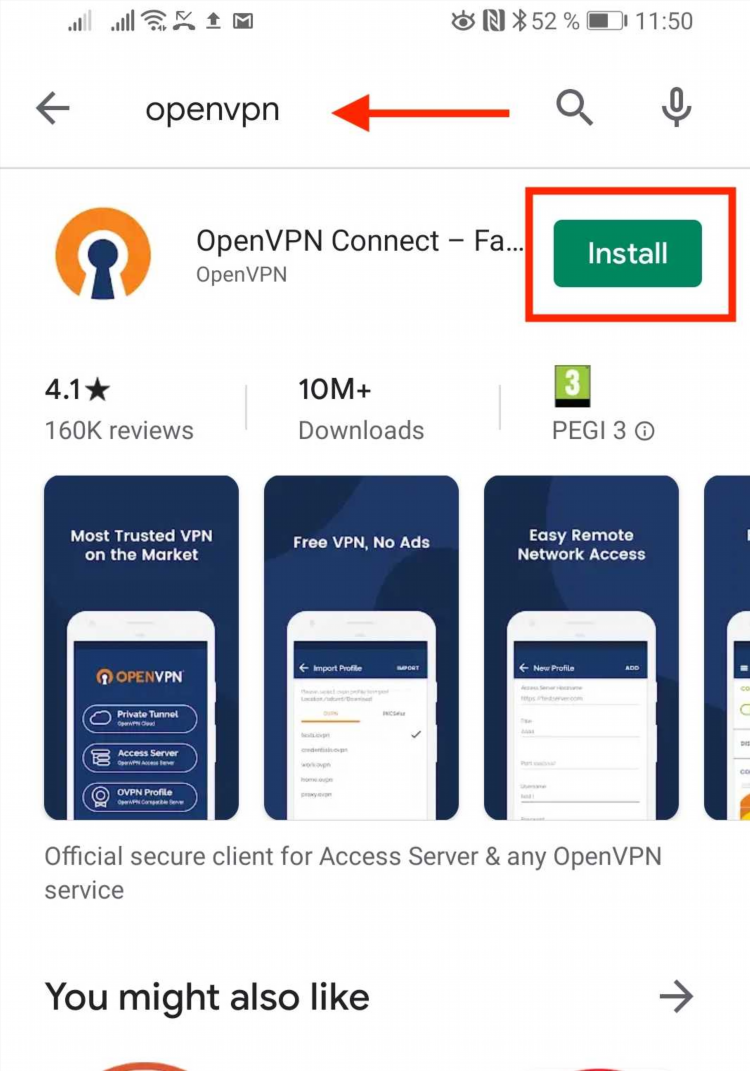

Какие устройства могут подключаться к L2TP на MikroTik?

Любые устройства, поддерживающие L2TP/IPsec, включая Windows, Android, iOS и macOS.

Можно ли использовать L2TP VPN без IPsec на MikroTik?

Да, возможно, но это не рекомендуется из-за отсутствия шифрования.

Как ограничить доступ к VPN по IP-адресу?

Через Firewall можно задать правила, разрешающие доступ только с определённых IP.

Сколько клиентов может одновременно подключаться к L2TP серверу MikroTik?

Ограничение зависит от модели устройства и лицензии RouterOS, начиная от 1 и более.

Нужно ли использовать статический IP-адрес на MikroTik?

Для стабильной работы L2TP VPN рекомендуется использовать статический (публичный) IP-адрес.